Типичные способы совершения преступлений с использованием электронных платежных средств и систем

(Олиндер Н. В.) («Эксперт-криминалист», 2014, N 1)

ТИПИЧНЫЕ СПОСОБЫ СОВЕРШЕНИЯ ПРЕСТУПЛЕНИЙ С ИСПОЛЬЗОВАНИЕМ ЭЛЕКТРОННЫХ ПЛАТЕЖНЫХ СРЕДСТВ И СИСТЕМ <*>

Н. В. ОЛИНДЕР

——————————— <*> Typical means of commission of crimes with the use of electronic payment means and systems. Olinder Nina Vladimirovna, senior teacher of the Chair of Criminal Procedure and Criminalistics of the Law Faculty of Samara State University, candidate of juridical sciences.

Олиндер Нина Владимировна, старший преподаватель кафедры уголовного процесса и криминалистики юридического факультета Самарского государственного университета, кандидат юридических наук.

В статье рассмотрены типичные способы совершения преступлений с использованием электронных платежных средств и систем; проанализированы их особенности. Дана характеристика каждого этапа совершения преступления в зависимости от примененного способа.

Ключевые слова: электронные платежные средства и системы, способы совершения преступлений, доступ к электронному кошельку, реквизиты.

The article considers typical means of commission of crimes with the use of electronic payment means and systems; analyses peculiarities thereof; gives characteristics of each stage of commission of a crime depending on the means applied.

Key words: electronic payment means and systems, means of commission of crimes, access to the electronic wallet, requisites.

Способ совершения преступления в криминалистике представляет любую «объективно и субъективно обусловленную систему поведения субъекта до, в момент и после совершения преступления, оставляющую различного рода характерные следы вовне, позволяющие с помощью криминалистических приемов и средств получить представление о сути происшедшего, своеобразии преступного поведения правонарушителя, его отдельных личностных данных и, соответственно, определить наиболее оптимальные методы решения задач раскрытия преступления» <1>. Преступления, совершенные с использованием электронных платежных средств и систем, имеют специфику по способам совершения, которая основывается на закономерных особенностях, присущих сфере электронных платежей <2>: ——————————— <1> Яблоков Н. П. Криминалистика: Учеб. 2-е изд., перераб. URL: http://www. bibliotekarb. ru/criminalistika-3/index. htm. <2> Дикова Н. В. Криминалистическая характеристика и криминалистическая классификация преступлений, совершенных с использованием электронных платежных средств и систем: Моногр. Оренбург: ОГИМ, 2010. С. 28.

1. Правовое регулирование деятельности в сфере электронных платежей осуществляется несколькими отраслями права — банковским, гражданским, информационным правом, что осложняет расследование преступлений рассматриваемой категории и их квалификацию. 2. Функционирование электронных платежных систем, юридически значимые действия их клиентов сопровождаются подписанием электронных соглашений и регламентов, которые имеют правовой статус, как если бы указанные документы были составлены и подписаны личной подписью клиента в простой письменной форме. Вместе с тем на машинных носителях информации такие документы существуют в форме, отличной от их представления клиенту платежной системы на экране монитора, что позволяет использовать категорию «виртуальный» применительно к такого рода документам <3>. ——————————— <3> Виртуальный (ср. лат. virtualis) — возможный; такой, который может или должен проявиться при определенных условиях. См.: Философская энциклопедия // Сетевой ресурс «Словари и энциклопедии на Академике». URL: http://dic. academic. ru/dic. nsf/enc_philosophy/1943/виртуальный.

3. Функционирование электронных платежных систем, любые действия в них, включая действия с титульными знаками в электронных кошельках, документируются средствами этих систем, а некоторая существенная информация — дополнительно программными средствами клиентских компьютеров. Техническая информация о таких действиях содержится в компьютерных файлах, имеет ориентирующее и доказательственное значение. Применительно к такой информации возможно использовать термин «виртуальный след» в трактовке категории «виртуальный», аналогичной вышеприведенной. 4. Как клиент электронной платежной системы, так и преступник осуществляют удаленный доступ к компьютерным системам, вследствие чего в процесс следообразования при подготовке и совершении преступления вовлечены сетевые сервера. Изучение обстоятельств сетевого доступа: дат, времен сеансов сетевых соединений, информации, индивидуализирующей компьютер преступника, потерпевшего (IP-адрес, MAC-адрес сетевого оборудования, иная информация) — имеет свою специфику, связанную с получением информации о соединениях между абонентами и (или) абонентскими устройствами, осуществляемым в порядке ст. 186.1 УПК РФ. 5. Технические и программные особенности технологии работы электронных платежных систем, которые должен знать пользователь для того, чтобы стать клиентом системы, несущественны; сложность соответствующего программного обеспечения незначительна, а само такое программное обеспечение находится в свободном доступе. Это делает электронные платежные системы привлекательными как предмет преступления и доступными как орудие преступления, расширяет количество лиц, подозреваемых в совершении преступлений рассматриваемой категории. Проанализировав указанные особенности рассматриваемых преступлений, взаимосвязи отдельных элементов их криминалистической классификации мы выделили два типичных способа совершения преступлений, совершенных с использованием электронных платежных средств и систем: 1. Использование уязвимости электронной платежной системы без неправомерного использования реквизитов доступа ее легального пользователя. 2. Неправомерное использование реквизитов доступа легального пользователя электронной платежной системы. Рассмотрим каждый способ более подробно. Использование уязвимости электронной платежной системы возможно в связи с тем, что электронная платежная система является сложной аппаратно-программной системой, включающей различные подсистемы и каналы передачи данных, ее элементы имеют технологические особенности, позволяющие неправомерно использовать их при подготовке и совершении преступления. Такие выявленные специалистами особенности называются уязвимостями, а процесс их использования в неправомерных действиях — эксплуатацией, использованием уязвимостей. Например, осенью 2010 г. появились сообщения о выявленной уязвимости в электронной платежной системе Perfect Money, позволяющей обмануть систему, предоставив ложные данные об оплате заказа. В течение некоторого времени, пока уязвимость не была устранена, любой злоумышленник мог имитировать перевод денег за товар или услугу в системе Perfect Money, при этом заплатив всего 10 центов. В качестве потерпевших могли выступить интернет-магазины, которые потенциально могли получить от системы Perfect Money уведомление о том, что тот или иной счет, выставленный ими, был оплачен полностью. Увидеть, что фактически средств на счету недостаточно, продавец мог только после проверки своего баланса <4>. ——————————— <4> Есть ли уязвимость в Perfect Money? // Сетевой ресурс «Webmoneyinfo». Режим доступа: http://webmoney-info. net/news/34-est-li-uyazvimost-v-perfect-money. html.

Рассматриваемый способ включает следующие основные элементы и этапы. На подготовительном этапе лица, обладающие достаточно глубокими знаниями в области функционирования систем электронных платежей, функционирования аппаратного и программного обеспечения, обеспечивающего работу таких систем, проводят поиск и тестирование уязвимостей <5>. Как правило, такой поиск проводится с помощью уже существующих или самостоятельно разрабатываемых программ, заведомое отнесение которых к вредоносным представляется спорным. Имеются неоднократные случаи, когда после обнаружения уязвимости информация о ней передавалась владельцам электронной платежной системы, которые, в свою очередь, оперативно ликвидировали уязвимость. В этом аспекте такие программы, на наш взгляд, должны быть отнесены к программному инструментарию специалиста в сфере компьютерной безопасности. Вместе с тем при наличии доказательств разработки подобных программ с заведомой целью выявить уязвимость платежной системы и использовать ее в противоправных целях, а особенно при наличии фактов использования такой программы в указанных целях, разработанное программное обеспечение должно признаваться вредоносным. ——————————— <5> Уязвимость — параметр, характеризующий возможность нанесения описываемой системе повреждений любой природы теми или иными внешними средствами или факторами. См.: Уязвимость // Сетевой ресурс «Википедия». URL: http://ru. wikipedia. org/wiki/Уязвимость.

После обнаружения уязвимости и разработки программного обеспечения, которое позволяет ее использовать, результаты работы, представляющие собой технологию <6> осуществления преступной деятельности, могут быть выставлены на продажу на специализированных закрытых от посторонних «хакерских» форумах либо использоваться членами преступной группы, участник которой разработал такую технологию. ——————————— <6> Технология — совокупность методов, процессов и материалов, используемых в какой-либо отрасли деятельности, а также научное описание способов производства. См.: Технология // Сетевой ресурс «Свободная энциклопедия Викисловарь». URL: http://ru. wiktionary. org/wiki/технология.

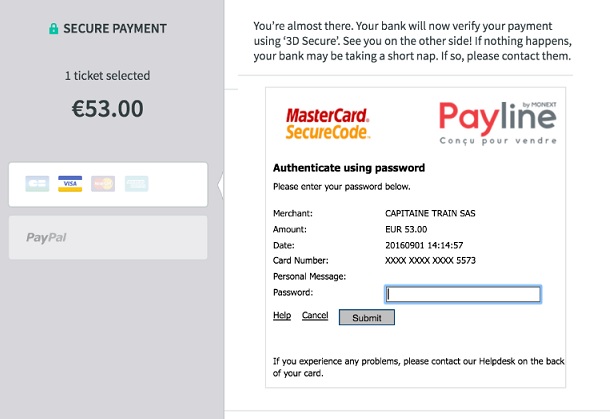

На следующем этапе выявленная уязвимость электронной платежной системы используется без неправомерного использования реквизитов доступа ее легального пользователя, в результате чего со счета пользователя или организации осуществляется перевод титульных знаков на временные счета в этой или иной платежной системе, после чего возможно такие титульные знаки в любой момент обналичить. На заключительном этапе осуществляется обналичивание денежных средств (их вывод из электронной платежной системы). Такое действие может осуществляться самими участниками преступной группы с последующим дележом похищенного, однако проведенный нами анализ переписки между преступниками, фигурировавшей в уголовных делах по рассматриваемой категории преступлений, позволяет утверждать, что чаще всего преступники анонимно перепродают похищенные титульные знаки по заниженному курсу вывода денежных средств из платежной системы. Причины этого — попытка сокрытия преступления, нежелание выводить денежные средства посредством обналичивания их с помощью банкоматов, покупки бытовой техники за денежный эквивалент титульных знаков, использования иных способов, требующих личного неанонимного участия, подразумевающих предоставление сведений о себе или случайную фиксацию внешности на устройства видеорегистрации (в банкоматах, магазинах и т. д.). Второй способ — неправомерное использование реквизитов доступа легального пользователя электронной платежной системы — является самым распространенным и фактически традиционным вследствие того, что клиенты электронных платежных систем уделяют недостаточное внимание проблеме обеспечения сохранности собственных реквизитов доступа к платежной системе. Заражение компьютера вредоносными программами, скрытно собирающими конфиденциальную информацию, включая такие реквизиты, происходит на этапе подготовки преступления. В дальнейшем эти реквизиты вместе с реквизитами, похищенными у других клиентов электронной платежной системы, объединяются в массивы, которые продаются другим участникам преступной группы, обеспечивающим т. н. вывод денег из платежной системы на этапе совершения преступления. Несмотря на то что такой способ включает основные элементы и этапы, схожие по содержанию с уже рассмотренным способом, он имеет и существенные отличия от него. На подготовительном этапе не требуется глубоких знаний функционирования собственно систем электронных платежей, а точнее, их серверной части, поскольку атакуемым объектом (в терминологии защиты информации) является не собственно электронная платежная система, а компьютер пользователя, с помощью которого последний вводит реквизиты доступа к электронному счету и на котором хранит ключевые файлы <7>. В этом случае преступниками востребованы знания особенностей функционирования популярных операционных систем и наиболее часто используемых прикладных программ. С учетом того что многие клиенты платежных систем используют контрафактное программное обеспечение (системное и прикладное), такое программное обеспечение не обновляется пользователями и, вследствие этого, заведомо уязвимо к применению широко известных и находящихся в открытом доступе вредоносных программ. Так, только в 2010 г. было обнаружено более 700 уязвимостей некоторого условно типового набора программ, который используется владельцами персональных компьютеров, работающих под управлением операционной системы Windows <8>. Программы, которые используют такие уязвимости, диагностируются всеми современными антивирусными программами как вредоносные <9>. Таким образом, на подготовительном этапе, как правило, осуществляется лишь удаленное диагностирование программной среды компьютера пользователя, чтобы с учетом ее особенностей подобрать комплект вредоносных программ, которые будут использоваться на последующем этапе, либо для того, чтобы создать новую вредоносную программу с требуемой функциональностью. ——————————— <7> Ключевой файл — это файл, который содержит в зашифрованном виде реквизиты доступа клиента к своему счету в электронной платежной системе. <8> Никитина Т. Secunia: своевременная установка патчей — залог здоровья платформ Windows // Сетевой ресурс «SECURELIST». URL: http://www. securelist. com/ru/blog/40241/Secunia_svoevremennaya_ustanovka_patchey_zalog_zdorovya_platform_Windows. <9> Пример описания вредоносной программы: Exploit. JS. Direkt-Show. a // Сетевой ресурс «SECURELIST». URL: http://www. securelist. com/ru/descriptions/12157712/Exploit.-JS. DirektShow. a.

На следующем этапе вредоносная программа или комплект вредоносных программ используется для получения реквизитов доступа легального пользователя электронной платежной системы. Поскольку чаще всего заражению вредоносной программой подвергаются десятки, сотни и более компьютеров пользователей, то в ходе сбора такой информации преступники получают массивы из десятков и сотен реквизитов доступа пользователей к счетам в различных электронных платежных системах. Такие массивы в подавляющем большинстве случаем служат объектом купли-продажи на специализированных, закрытых от посторонних, кардерских и хакерских форумах. В последующем лицо, или лица, анонимно купившие реквизиты доступа к счету в электронной платежной системе, используют их для неправомерного перевода титульных знаков от имени легального пользователя на временные счета в этой или иной платежной системе, после чего возможно в любой момент обналичить денежные средства. На заключительном этапе осуществляется вывод денежных средств из электронной платежной системы, который не отличается от детализированного нами применительно к первому способу совершения преступлений.

Список литературы

1. Белкин Р. С. Криминалистическая энциклопедия. М.: Мегатрон XXI, 2000. 2. Вехов В. Б. Правовые и криминалистические аспекты понятия компьютерной информации // «Черные дыры» в российском законодательстве. 2004. N 3. С. 234 — 245. 3. Дикова Н. В. Криминалистическая характеристика и криминалистическая классификация преступлений, совершенных с использованием электронных платежных средств и систем: Моногр. Оренбург: ОГИМ, 2010. 4. Ищенко Е. П., Топорков А. А. Криминалистика: Учеб. для вузов. М.: Контракт, 2006. 5. Мещеряков В. А. Преступления в сфере компьютерной информации: основы теории и практики расследования. Воронеж: ВГУ, 2002. 6. Мелехин О. Ю., Алембеков Д. Р. Преступления, связанные с использованием пластиковых платежных средств // Гражданин и право. 2009. N 7. С. 88 — 90. 7. Мошенничество в сфере функционирования электронных платежных систем // Деловая пресса. 2007. N 46. С. 24. 8. Яблоков Н. П. Криминалистика: Учеб. для вузов.

——————————————————————